Tipos de Malware

MALWARE (Virus, Troyano, Bomba lógica, Gusanos, Spyware, adware, ransomware, rogue, rootkit, phishing, pharming, spam, hoax, joke)

(Que hace, como evitarlo)

-Troyano

Un troyano es un tipo de malware, que se "infiltra" en tu ordenador, ya que parece un programa inofensivo, pero al ejecutarlo le brinda al atacante acceso remoto al equipo infectado. El caso más emblemático fue el Sabotaje al Gasoducto Siberiano en 1982 a manos de la CIA. La mejor manera de eliminar este tipo de malware es mediante un antivirus actualizado.

-Bomba Lógica

Una bomba lógica es una parte de código insertada intencionalmente en un programa informático que permanece oculto hasta cumplirse una o más condiciones preprogramadas, en ese momento se ejecuta una acción maliciosa. Uno de los mas famosos fue el dado en las oficinas centrales en Fair Lawn. Al igual que con el troyano usted deberia eliminarlo mediante un antivirus actualizado.

-Gusano Informatico

Un gusano informático (también llamado IWorm por su apócope en inglés, "I" de Internet, Worm de gusano) es un malware que tiene la propiedad de duplicarse a sí mismo. Los gusanos utilizan las partes automáticas de un sistema operativo que generalmente son invisibles al usuario. Los gusanos informáticos se propagan de computadora a computadora, pero a diferencia de un virus, tiene la capacidad a propagarse sin la ayuda de una persona. El primer gusano informático de la historia data de 1988, cuando el gusano Morris infectó una gran parte de los servidores existentes hasta esa fecha. La manera mas efectiva de acabar con un gusano informatico es mediante un analisis en busca de malwares

-Spyware

Un spyware por lo general se instala en el sistema infectado cuando este se inicia. Al iniciarse esta activado en todo momento y controla el uso de internet. Las consecuencias de una infección de un spyware generalmente incluyen una pérdida considerable del rendimiento del sistema sumado a la perdida de privacidad con el uso del sistema ya que sera observado en todo momento. Para protegerse de este tipo de malware se recomienda actualizar el sistema operativo y el/los navegadores

-Adware

Un adware es un malware que incrusta publicidad tanto en paginas web, ventanas emergentes, carteles etc... Para lidiar con este tipo, se aconseja usar programas especializados a ayudar en la busqueda segura y sin publicidad como adblock

-Ransomware

Un ransomware es un tipo de programa dañino que restringe el acceso a determinadas partes o archivos del sistema infectado, y pide un rescate a cambio de quitar esta restricción. Se recomienda hacer uso de la herramienta de eliminación de ransomware de su software antivirus, que debería buscar y eliminar cualquier intento de ransomware encontrado en su equipo.

-Rogue

Un Rogue (en español conocido también como falso antivirus) es un tipo de programa informático malicioso cuya principal finalidad es la de hacer creer que una computadora está infectada por algún tipo de virus, induciendo a pagar una determinada suma de dinero para eliminarlo. Se aconseja eliminarlos mediante programas especializados

-Rootkit

Un rootkit es un conjunto de software que permite un acceso de privilegio continuo a una computadora pero que mantiene su presencia activamente oculta al control de los administradores al corromper el funcionamiento normal del sistema operativo o de otras aplicaciones. El software antivirus es capaz de detectar rootkits y el comportamiento de estos. Cuando analiza en busca de rootkits, la mayoría de los programas suspenderán cualquier rootkit, pero por lo general la eliminación total de los rootkits se debe realizar manualmente.

-Phising

El phishing es un método que los ciberdelincuentes utilizan para engañar a la gente y conseguir que revele información personal, como contraseñas o datos de tarjetas de crédito y de la seguridad social y números de cuentas bancarias. Aunque los señuelos de phishing no se pueden "eliminar", sin duda se pueden detectar. Monitorice su sitio web y esté al corriente de lo que debería y de lo que no debería estar allí. Si es posible, cambie los archivos principales de su sitio web periódicamente.

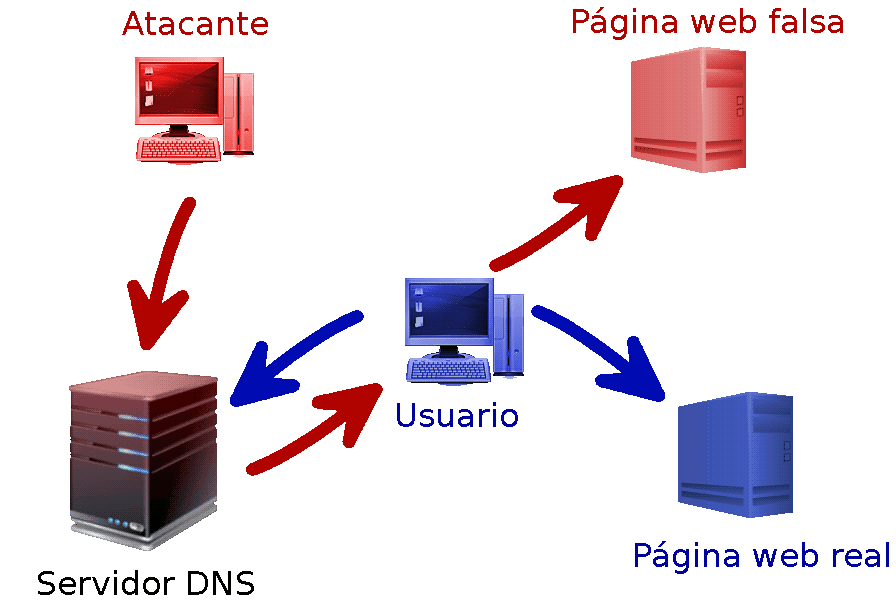

-Pharming

El Pharming es la explotación de una vulnerabilidad en el software de los servidores DNS (Domain Name System) o en el de los equipos de los propios usuarios, que permite a un atacante redirigir un nombre de dominio a otra máquina distinta. Fundamentalmente, solo su ISP (proveedor de servicios de Internet) puede hacer algo para luchar contra los sitios web de pharming filtrando los redireccionamientos falsos y cerrando los sitios fraudulentos. Sin embargo, es posible tomar determinadas medidas para evitar el pharming. La más importante de ellas es disponer de un potente antivirus que detecte y elimine cualquier tipo de malware de su equipo

-Spam

Spam son grandes cantidades de correos o envíos publicitarios que se realizan en Internet. Los correos Spam son envíados a millones de cuentas de correo sin haber sido solicitados. La mayoría de los correos tienen una finalidad comercial. Una de las soluciones más efectivas son los programas como adblock

-Hoax

Un HOAX es como se conoce a los bulos en Internet y generalmente a los fraudes. Tradicionalmente los hoax se distribuían a través de e-mails en cadena pero actualmente se han hecho muy populares gracias a las redes sociales como Twitter y Facebook. Lo primero que tenemos que hacer cuando recibimos una cadena, sea por WhatsApp o por cualquier otro medio, es no pasarlo a nadie. Y es que si lo hacemos sin comprobar la veracidad estaríamos ayudando a la difusión de este, por lo que probablemente nuestros contactos también serían engañados.

-Joke

Según el caso pueden ser hasta divertidos, o pueden ser utilizados para gastar bromas pesadas. Aparentemente son inofensivos, pero sólo aparentemente. Son los jokes o bromas informáticas. Se trata de pequeños programas que, en muchos casos, simulan que el ordenador está siendo atacado por un virus. Lo más prudente es abstenerse de abrir mensajes de correo electrónico no solicitados, ya que es la forma en la que los jokes suelen llegar a los sistemas. Si sabemos que tenemos uno, tampoco es conveniente distribuirlo.

Comentarios

Publicar un comentario